Rootkitem w bankomaty

6 maja 2010, 14:37Przed rokiem pracodawca skutecznie uniemożliwił Barnaby Jackowi wygłoszenie wykładu dotyczącego luki w zabezpieczeniach bankomatów. Tym razem, podczas konferencji Black Hat, która odbędzie się w Los Angeles w dniach 28-29 lipca, ekspert opowie o sposobach ataku na bankomaty i zaprezentuje wieloplatformowego rootkita ułatwiającego atak.

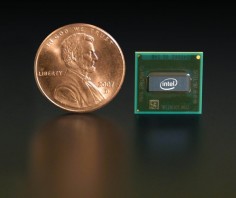

Intel na smartfonach

6 maja 2010, 11:03Intel rozpoczął sprzedaż nowej 45-nanometrowej platformy Moorestown, która jest przeznaczona na rynek smartfonów i tabletów. W jej skład wchodzą procesory z rodziny Atom Z6xx.

Trawa filtruje herbicydy

26 kwietnia 2010, 20:21Stosowane w rolnictwie chemiczne środki owado- i chwastobójcze są w dużych ilościach spłukiwane przez deszcze i zanieczyszczają wody płynące. Do ograniczenia tego zjawiska wykorzystuje się strefy oddzielające, obsadzane trawą i drzewami. Ich skuteczność zbadali uczeni z Kanady.

Laboratorium medyczne w pudełku od zapałek

22 kwietnia 2010, 16:33Pełne medyczne laboratorium analityczne mieszczące się w kieszeni? Wizja science-fiction, ale wbrew pozorom całkiem realna: skonstruowano przełomowy system sterujący przepływem cieczy w miniaturowym zintegrowanym układzie.

Komputer zdiagnozuje lepiej od lekarza?

21 kwietnia 2010, 11:06Diagnoza stawiana przez komputer to wciąż jeszcze science-fiction. Ale nauki już w tym dużo, poważne badania w australijskich szpitalach pokazały, że komputerowy model już przegania lekarzy w diagnozowaniu infekcji u dzieci.

Komórka obroni nas przed terrorystami?

15 kwietnia 2010, 14:27Jak ustrzec się prze terrorystycznym atakiem bronią chemiczną albo biologiczną? Dziś jest to trudne, służby specjalne zbyt często zawodzą. Być może za kilka lat ostrzegać nas będą nasze komórki i smartfony.

Cyberprzestępcy żerują na polskiej tragedii

12 kwietnia 2010, 11:20Specjaliści ds. bezpieczeństwa ostrzegają internautów, by szukając informacji o katastrofie samolotu z prezydentem Kaczyńskim na pokładzie nie używali wyszukiwarek. Już w kilka godzin po tragedii cyberprzestępcy zaczęli wykorzystywać ją do swoich celów.

Nowy krewniak smoka z Komodo

7 kwietnia 2010, 09:45Na północy filipińskiej wyspy Luzon odkryto olbrzymią jaszczurkę, która osiąga rozmiary dorosłego mężczyzny. Varanus bitatawa, bo o nim mowa, żywi się wyłącznie owocami i jest blisko spokrewniony z waranem z Komodo. Ma dość jaskrawe ubarwienie, więc trudno go nie dostrzec, ale po raz pierwszy zrobiono mu zdjęcie dopiero w 2009 r. Być może dlatego, że biolodzy spotkali gada w trudno dostępnej dolinie rzecznej.

Samodzielny samochód

6 kwietnia 2010, 18:06Na North Carolina State University powstało oprogramowanie, dzięki któremu samochód jest w stanie bez pomocy człowieka utrzymać się na swoim pasie ruchu. Technologia ta może zwiększyć bezpieczeństwo na drogach i przyczyni się do powstania wojskowych technik ratujących życie.

Konfiguracja - klucz do bezpieczeństwa

31 marca 2010, 10:52Firma Beyond Trust przeprowadziła analizę dziur załatanych przez Microsoft w 2009 roku oraz dziur znalezionych dotychczas w Windows 7 i stwierdziła na tej podstawie, że zdecydowanej większości zagrożeń można uniknąć, jeśli tylko odpowiednio skonfiguruje się prawa dostępu do komputera.